Espiando a la CIA

Las nuevas revelaciones de WikiLeaks sobre la Agencia Central de Inteligencia (CIA), ratifica que absolutamente todos los medios telemáticos (equipos, servicios y redes que permiten la transmisión de datos) están “perforados”, es decir, los mecanismos de seguridad que garantizan la privacidad y confidencialidad de los ciudadanos han quedado expuestos y a disposición de las acuciosas y sigilosas miradas de los espías y analistasde la Agencia. Ningún cifrado o aplicación de seguridad, de las que tanto cacarean las empresas de telecomunicaciones, nos protege con absoluta fiabilidad de las miradas de estos infames intrusos.

No tenga dudas entonces. Todo lo que usted manda o recibe por correo y todas las páginas Web que visita son observadas, rastreadas, clasificadas y analizadas para hacer un perfil detallado y especializado de su persona. Esta información se mantiene latente y será utilizada por las agencias de inteligencia cuando usted sea el objetivo seleccionado. Es la misma estrategia utilizada por años por las empresas de mercadeo y las grandes corporaciones. Todas aspiran venderle algo, a usted consumidor desprevenido, que cada vez que teclea en google o afines, va alimentando su propio perfil.

Todo ellos se han aprovechado de la Big Data (macrodatos o “acumulación masiva de datos”) y de los Metadatos (“datos acerca de los datos” para su caracterización, tipificación y clasificación) para hacer mapas analíticos de cada persona, de grupos o de mercados globales. Sus gustos, intereses y preferencias son aprovechados para venderle imprescindibles espejitos. Pero en el caso de la CIA, la información servirá para monitorearlo de manera permanente como si fuese una amenaza o un enemigo del mundo occidental. La predicción cumplida de George Orwell en su novela 1984, el Gran Hermano que nos vigila.

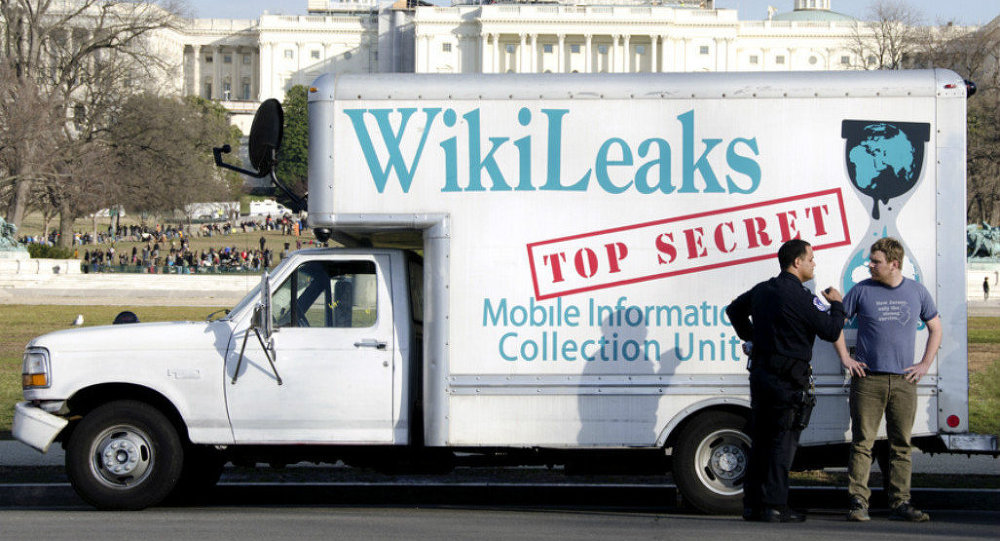

Pero lo de la CIA es tremendo descalabro, es una vergüenza mayor. Dejarse hackearpor sus propios hackers es inaceptabley se agrava tomando en cuenta toda la humillación vivida por las revelaciones previas de Snowden. En fin, nuevamente WikiLeaks ha publicado más de 8.000 documentos de la CIA bajo el nombre clave “Vault 7”. La enorme filtración ha generado un enorme malestar a nivel mundial por la revelación de la existencia de “puertas traseras y spyware” (como el programa “Year Zero”) en equipos y programas de Apple, Samsung y Microsoft, que le permiten al gobierno norteamericano acceder libremente a todos los “detalles sobre geolocalización y comunicaciones de audio y texto” de estos dispositivos. Ni siquiera las supuestas inexpugnables aplicaciones como WhatsApp, Signal oTelegramse salvan de la mirada del Gran Hermano. Así, todos quedamosexpuestosa los métodos y prácticas inmorales e ilegales utilizados por la CIA para espiar y acechar.

Pero esta nueva revelación de WikiLeaks es vital porque evidencia y revela los esfuerzos de las agencias de espionaje por ejecutar sus acciones intrusivas contando con la total colaboración de las grandes empresas y corporaciones de telecomunicaciones.Empezando por Microsoft, dirigida por el mayor ladrón de la historia de la humanidad Bill Gates: la empresa que dirige ha sorteado -chequera en mano- cientos de demandas por monopolio, abuso de posición de dominio, prácticas comerciales desleales e ilegales, usura y un largo etcétera de dudosas prácticas comerciales. Por eso se entiende, faltaba más, que esta empresa que monopoliza deslealmente el comercio mundial de software para computadoras, haya sido el primero en dar la “llave” de accesoa las agencias de espionaje.

Si alguien creyera que Estados Unidos pudiera utilizar estos programas de espionaje con fines nobles o justos (como perseguir pedófilos o filicidas), en algún lugar recóndito pudieran encontrar justificación. Pero la inmoralidad y criminalidad recurrente con que actúa el imperio norteamericano alrededor del mundo, lo antecede y habla por ellos.Seguirán utilizando la Big Data para acosar, agredir yamedrentar, vulnerando la privacidad de los ciudadanos de cualquier país. Si Mister Obama mismo espió con impudicia a una de sus supuestas primerísimas aliadas como la canciller alemana Ángela Merkel, que quedará para el resto de jefes de Estado, autoridades y ciudadanos alrededor del mundo.

Como recomendación final, si usted no quiere ser espiado en el ciberespacio, tome las siguientes medidas:copie todos los datos y documentos que desee resguardar en varias servilletas, memorícelas todas y luego destruya las servilletas. Téngalo claro de una vez, no existe equipo, programa o aplicación que esté libre de la amenaza del espionaje.El Gran Hermanoestá ansioso por meterse a jurungar sus datos.Si la propia CIA, maestra del espionaje y la contrainteligencia, fue objeto de hackeo, no hay absolutamente nadie seguro sobre la faz de la tierra.